打开题之后发现是三个有密码得文件,这里就涉及到了一个简单得小知识

zip伪加密

突破这关之后,发现只有一个文档可以打开并且发现了两个示例得crc检验是相同的,接下来之后便是zip明文攻击(密码分析中,已知明文攻击(Known plaintext attack)是一种攻击模式,指攻击者掌握了某段明文 x 和对应密文 y。)

得到密碼

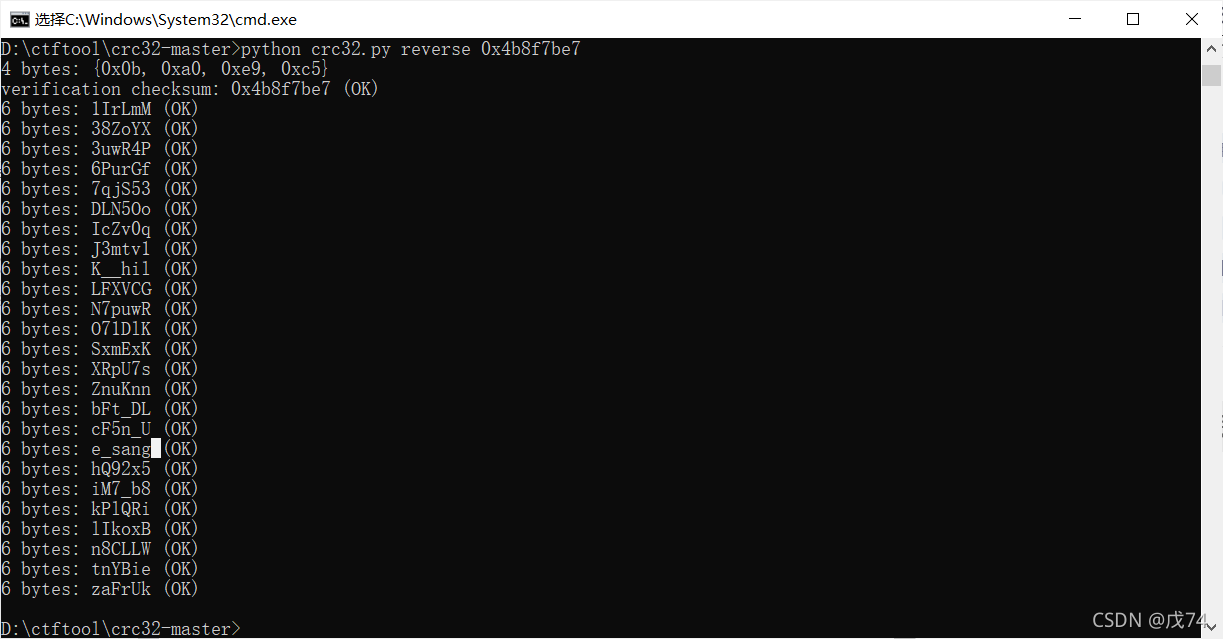

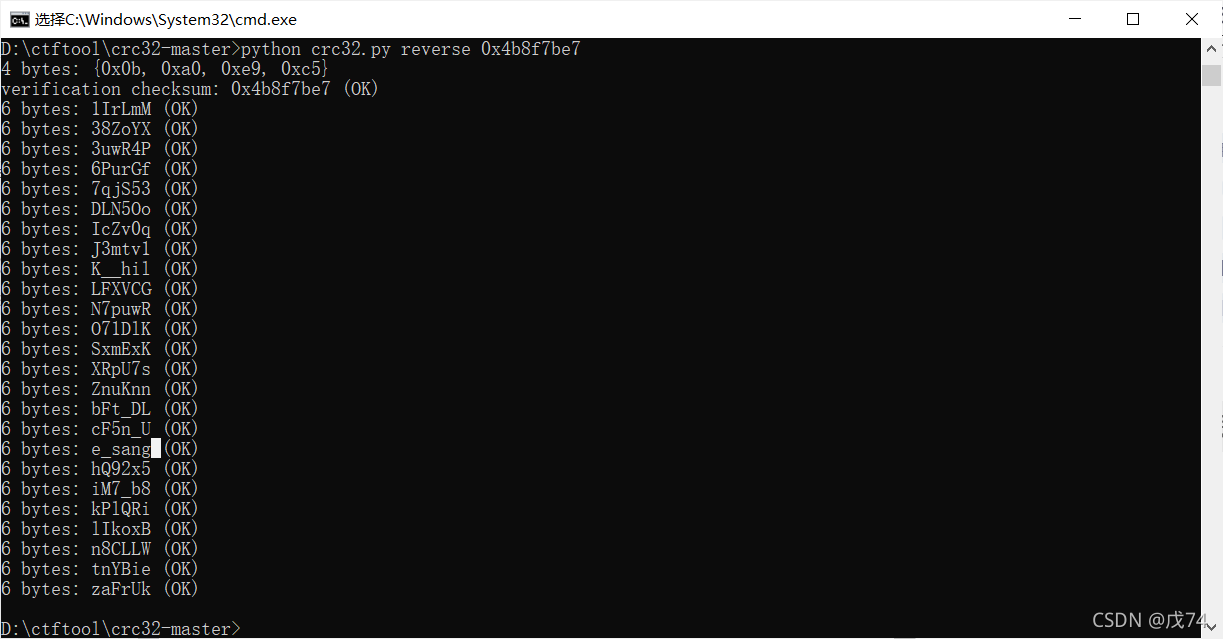

进入下一步,发现有三个6字节得文档,这里便是crc校验(具体知识便不细说了)

python crc32.py reverse 0x(crc32校验码)

!!!一定要有0x保证16位

得到密文welc0me_sangforctf

之后解开pssword.swp文件

进行修复之后之后得到登录密码,因为只是学长给我们的练手题,不是全部,所以只有一部分,到这就结束啦

第一次记录,菜鸡分享一下过程

关于

密码

:解压

密码

获取方式第一步关注

微

信号“chinaxdt”第二步发送信息“mima”即可获取自动回复解压

密码

这个chinaxdt 的

微

信公众号已经失效,所以大家也不用去加了,

密码

我这告诉大家。

资源解压

密码

为:www.ndi.com.cn

赶快去解压你已经幸苦下载的资源吧

转载于:

https

://www.cnblogs.com/lixyvip/p/7128395.h...

此程序原理很

简单

,首先去下载一个7z.exe和7z.dll模块,然后用python做一个重复测试

密码

解压文件的脚本,一直重复测试,一旦解压成功,脚本则会检测出文件已解压,则会终止测试,然后把测试正确的

密码

打印出来,当然,这个程序需要优化,毕竟它需要解压出来才能检测到,由于时间的问题,粗略的敲了一代码作为紧急使用,文件我已经打包完成了,会在下方有软件链接,大家可以去下载使用~~

7z

压缩包

密码

破解软件下载链接

密码

本 链接下载,很多

密码

样式多重多样

1、win+r打开cmd,输入下方代码进行安装pyth

大家是不是都遇到过,在网上下载了一些rar压缩文件,但是下载时没注意看有没有

密码

了,结果在解压时发现需要

密码

才可以解决,但是现在又找不到下载地址了,那么要怎么破解WinRAR加

密

文件呢,我给大家推荐一款破解压缩文件

密码

神器软件,手把手交给大家怎样破解

压缩包

密码

的方法,大家可以试验一下!

第一步:打开软件,选择需要破解的压缩文件

第二步 软件读取

压缩包

,为破解做准备

第三步:选择破解压缩文件的方式,如图

第四步:选择破解需要的字符集,勾选上就可以,如图

最后一步 :我们就是等待破解的过程

第一部分:work输出

一、公开课[资料]

【今日硬核早餐】: 位图压缩与倒排列表压缩的实验研究

https

://dbucsd.github.io/paperpdfs/2017_2.pdf

【往期硬核早餐】:

https

://hardcore.feishu.cn/base/bascn5NqrbrVDXDemIsJmKsKSnh

【硬核课堂首页】

https

://hardcore.feishu.cn/docs/doccngKKrYQWSYu4Rr3puVq20wc#

【已更新】:

手写 KV 引擎

【3】

密码

暴力破解(4位数字,一般来说就是爆破4位数字):

密码

是8864

关于这款暴力破解的软件,参考这篇博客

https

://blog.csdn.net/qq_51550750/article/details/122950958

CSDN-Ada助手:

【图像增强(Image Enhancement )】专栏的相关说明,包含适配人群、专栏简介、专栏亮点、阅读方法、定价理由、品质承诺、关于更新、关于答疑、文章目录、与我联系等(持续更新中...)

进入下一步,发现有三个6字节得文档,这里便是crc校验(具体知识便不细说了)

进入下一步,发现有三个6字节得文档,这里便是crc校验(具体知识便不细说了)

得到密文welc0me_sangforctf

得到密文welc0me_sangforctf